Investigaciones de Aqua Nautilus revelan vulnerabilidades críticas en Prometheus, incluyendo exposición de datos sensibles, riesgos de DoS y ejecución remota de código. Más de 336,000 servidores están expuestos. Se recomienda restringir acceso público y reforzar medidas de seguridad.

Recientes investigaciones realizadas por Aqua Nautilus han revelado vulnerabilidades críticas en el ecosistema de Prometheus, incluyendo divulgación de información, riesgos de denegación de servicio (DoS) y ejecución remota de código [2]. Han identificado que más de 336,000 servidores Prometheus y sus exportadores están expuestos públicamente en internet, lo que permite a atacantes acceder a información sensible como credenciales y claves API [2] [3].

Además, la exposición de endpoints de depuración pprof incrementa el riesgo de ataques DoS, y la vulnerabilidad conocida como «RepoJacking» facilita la introducción de exportadores maliciosos a través de repositorios de GitHub abandonados o renombrados [4]. Es esencial que las organizaciones restrinjan el acceso público a estos servidores y apliquen medidas de seguridad adecuadas para mitigar estos riesgos.

Descubrimientos de Aqua Nautilus

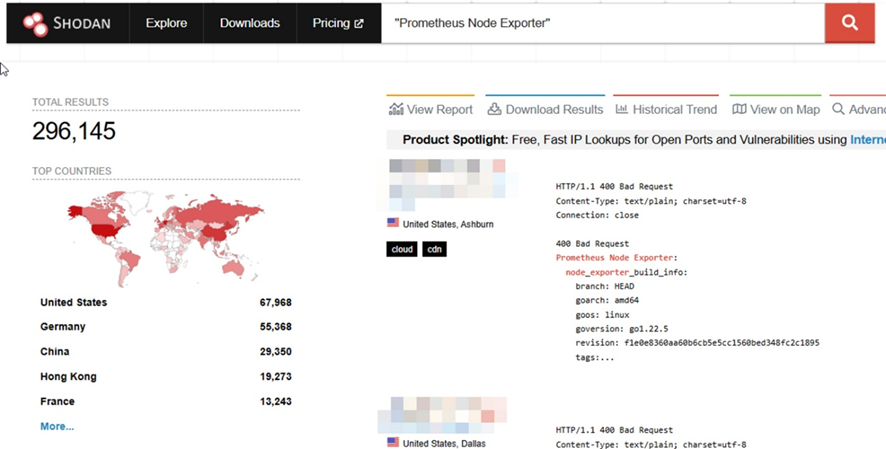

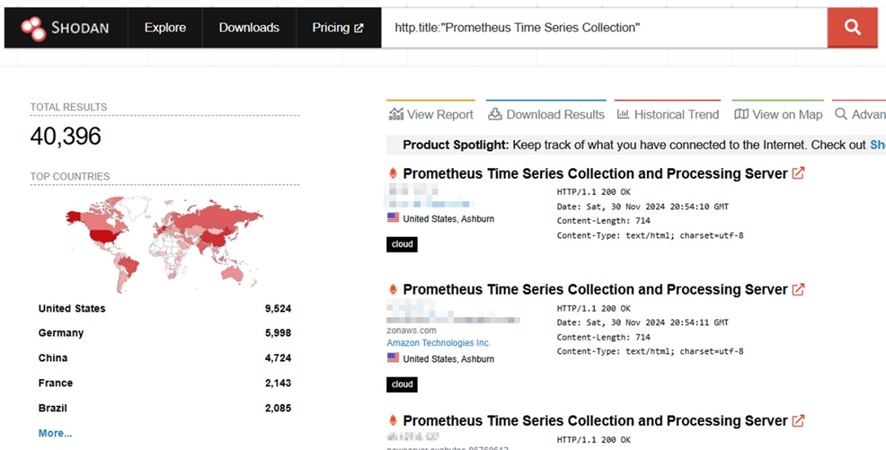

Los investigadores de Aqua Nautilus han identificado que la falta de autenticación en los servidores Prometheus expuestos permite a los atacantes explotar estas vulnerabilidades de manera eficiente. Como se observa en las imágenes proporcionadas (ver Figuras 2 y 3), una gran cantidad de servidores Prometheus y sus exportadores están expuestos públicamente, lo que facilita el acceso no autorizado a datos sensibles.

Además, la habilitación predeterminada de endpoints como /debug/pprof y la dependencia de repositorios de GitHub vulnerables a «RepoJacking» amplían significativamente la superficie de ataque [1]. Para contrarrestar estas amenazas, se enfatiza la necesidad de implementar controles de acceso estrictos, deshabilitar funciones innecesarias y mantener actualizadas las referencias a repositorios externos.

Figura 2. Exportadores de Prometheus en Shodan. Tomado de [2].

Figura 3. Servidores Prometheus en Shodan. Tomado de [2].

Divulgación de información a través de servidores Prometheus

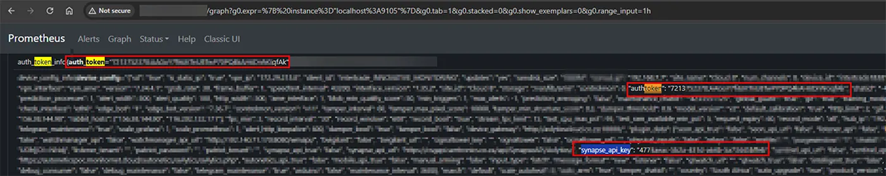

La exposición pública de servidores Prometheus y sus exportadores sin autenticación adecuada sigue siendo un problema crítico, con más de 336,000 instancias aún vulnerables. Esta configuración permite a los atacantes acceder a datos sensibles, como credenciales y tokens, mediante métricas y etiquetas expuestas. Por ejemplo, la Figura 4 muestra cómo servidores Prometheus en el puerto 9090 pueden ser explotados para obtener secretos internos. Además, endpoints como /metrics de Node Exporter revelan información interna no destinada al público, ampliando la superficie de ataque [2]. Es crucial restringir el acceso público y aplicar medidas de seguridad robustas.

Figura 4. Secretos expuestos en servidores Prometheus. Tomado de [2].

DoS en Prometheus: Explotación de puntos finales /debug/pprof

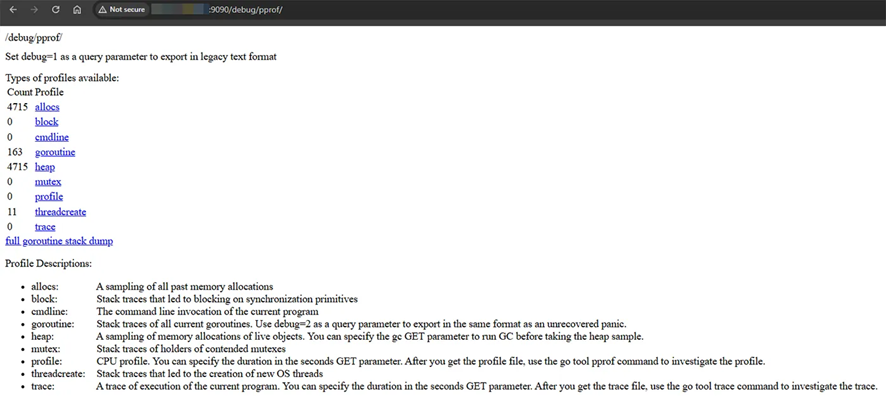

La investigación de Aqua Nautilus ha identificado que numerosos servidores Prometheus y sus exportadores están expuestos a internet con el endpoint /debug/pprof habilitado por defecto. Esta configuración permite a atacantes ejecutar ataques de Denegación de Servicio (DoS) al enviar múltiples solicitudes simultáneas a endpoints como /debug/pprof/heap?seconds={i}, lo que obliga al servidor a realizar operaciones de perfilado intensivas, consumiendo recursos de CPU y memoria. Este abuso puede degradar el rendimiento del sistema, provocando inestabilidad o interrupciones del servicio, especialmente si no se implementan controles de acceso adecuados o límites de recursos [2].

Figura 5. Un exportador de nodos/servidores Prometheus expuesto que permite el acceso a ‘/debug/pprof’. Tomado de [2].

Se recomienda restringir el acceso público a estos endpoints de depuración y asegurar que solo personal autorizado pueda utilizarlos para evitar posibles explotaciones maliciosas.

Ejecución de código mediante RepoJacking en exportadores Prometheus

Investigadores de Aqua Nautilus han identificado que varios exportadores de Prometheus son vulnerables a ataques de «RepoJacking». Este tipo de ataque de la cadena de suministro ocurre cuando un atacante toma control de un repositorio de GitHub que ha sido renombrado o eliminado, creando uno nuevo con el nombre original [2]. Si otros proyectos aún hacen referencia a este nombre, podrían incorporar código malicioso sin saberlo. En el caso de Prometheus, se descubrió que exportadores listados en su documentación oficial estaban en riesgo de ser secuestrados de esta manera, lo que podría permitir la ejecución remota de código en los sistemas de los usuarios [3]. Se recomienda a las organizaciones revisar y actualizar las referencias a repositorios en sus proyectos para evitar esta vulnerabilidad.

Recomendaciones

- Implemente autenticación y autorización para proteger servidores y exportadores.

- Limite la exposición externa usando VPNs o redes privadas.

- Restrinja o desactive endpoints de depuración como /debug/pprof.

- Establezca límites de recursos para prevenir ataques DoS.

- Verifique enlaces de código abierto para evitar RepoJacking.

Referencia:

[1] N. Nelson, «336K Prometheus Instances Exposed to DoS, ‘Repojacking’,» 12 Diciembre 2024. [En línea]. Available: https://www.darkreading.com/cloud-security/336k-prometheus-instances-exposed-dos-repojacking.

[2] Y. Kadkoda y A. Morag, «300,000+ Prometheus Servers and Exporters Exposed to DoS Attacks,» Aqua, 12 Diciembre 2024. [En línea]. Available: https://www.aquasec.com/blog/300000-prometheus-servers-and-exporters-exposed-to-dos-attacks/.

[3] G. Baran, «300,000+ Prometheus Monitoring Servers Exposed To DoS Attacks,» Cyber Security News, 13 Diciembre 2024. [En línea]. Available: https://cybersecuritynews.com/300000-prometheus-monitoring-servers/.

[4] «DoS attacks, data compromise threaten over 330K Prometheus instances,» SC World, 13 Diciembre 2024. [En línea]. Available: https://www.scworld.com/brief/dos-attacks-data-compromise-threaten-over-330k-prometheus-instances.