El grupo «Belsen Group» filtró datos de 15,000 firewalls FortiGate, incluyendo credenciales VPN y configuraciones, explotando la vulnerabilidad CVE-2022-40684. La filtración de 2022 sigue siendo un riesgo si no se actualizaron credenciales. Es crucial tomar medidas inmediatas.

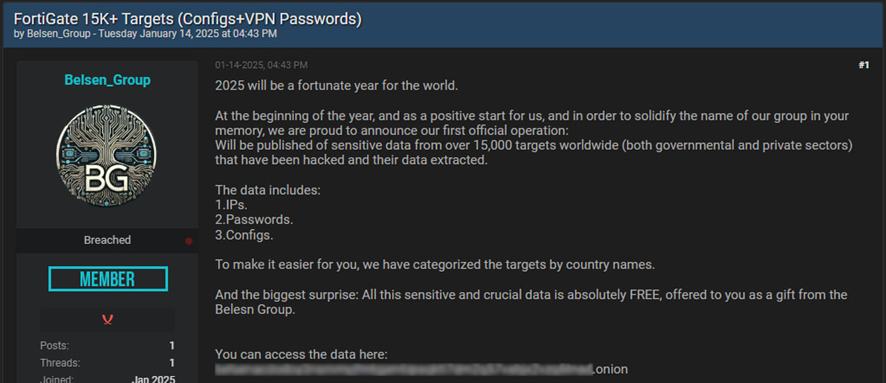

Recientemente, el grupo de amenazas «Belsen Group» filtró datos sensibles de aproximadamente 15,000 firewalls FortiGate, incluyendo configuraciones completas, reglas de firewall, certificados digitales y credenciales de VPN (algunas en texto plano) [2] [1]. Esta información, obtenida mediante la explotación de la vulnerabilidad crítica CVE-2022-40684 (parcheada en 2022), fue recolectada en octubre de 2022 y publicada en foros de la dark web para promover al grupo [3], tal como se ilustra en la Figura 2.

Aunque los datos son antiguos, representan un riesgo significativo si las organizaciones afectadas no actualizaron sus credenciales o configuraciones posteriormente.

Detalles clave del incidente

- Origen de la filtración

Los datos incluyen archivos config.conf (configuraciones completas) y vpn-users.txt (credenciales de usuarios de VPN), organizados por país y dirección IP [2]. La vulnerabilidad CVE-2022-40684, un bypass de autenticación en FortiOS, permitió a los atacantes acceder a la interfaz administrativa de los dispositivos mediante solicitudes HTTP/HTTPS maliciosas [4].

- Alcance y verificación

Kevin Beaumont, investigador de ciberseguridad, confirmó la autenticidad de los datos al correlacionar direcciones IP y números de serie con dispositivos expuestos en Shodan [5]. Según Censys, el 54.75% de las IPs filtradas (8,469) siguen en línea, y el 32.88% (5,086) aún exponen interfaces de login de FortiGate [6].

- Respuesta de Fortinet

Fortinet señaló que los datos corresponden a incidentes anteriores a noviembre de 2022 y que dispositivos actualizados a FortiOS 7.2.2+ no están afectados [7]. Sin embargo, advirtieron que organizaciones que no renovaron credenciales o certificados tras el parche inicial siguen en riesgo.

Recomendaciones

- Verificar si su organización está afectada consultando la lista de IPs comprometidas en GitHub: Lista de IPs afectadas.

- Cambiar todas las contraseñas administrativas y de VPN, incluso si ya se aplicó el parche de 2022.

- Reemitir los certificados digitales si alguno fue expuesto en la filtración.

- Revisar y actualizar las reglas del firewall para mitigar los riesgos derivados de las configuraciones filtradas.

- Monitorear actividades sospechosas relacionadas con dispositivos FortiGate y accesos VPN.

- Aplicar los parches y avisos de seguridad más recientes de Fortinet para garantizar que todas las vulnerabilidades estén mitigadas.

Referencia:

[1] L. Abrams, «Hackers leak configs and VPN credentials for 15,000 FortiGate devices,» Bleeping Computer, 15 Enero 2025. [En línea]. Available: https://www.bleepingcomputer.com/news/security/hackers-leak-configs-and-vpn-credentials-for-15-000-fortigate-devices/.

[2] A. Ćemanović, «15,000 FortiGate Firewall and VPN Credentials Leaked by Hackers,» Cyber Insider, 16 Enero 2025. [En línea]. Available: 15,000 FortiGate Firewall and VPN Credentials Leaked by Hackers.

[3] K. Poireault, «New Hacking Group Leaks Configuration of 15,000 Fortinet Firewalls,» Infosecurity Magazine, 16 Enero 2025. [En línea]. Available: https://www.infosecurity-magazine.com/news/hacking-group-leaks-config-15k/.

[4] A. Culafi, «Threat actor publishes data of 15K hacked FortiGate firewalls,» TechTarget, 16 Enero 2025. [En línea]. Available: https://www.techtarget.com/searchsecurity/news/366618193/Threat-actor-publishes-data-of-15K-hacked-FortiGate-firewalls.

[5] E. Kovacs, «Data From 15,000 Fortinet Firewalls Leaked by Hackers,» SecurityWeek, 16 Enero 2025. [En línea]. Available: https://www.securityweek.com/data-from-15000-fortinet-firewalls-leaked-by-hackers/.

[6] «Massive FortiGate Config Leak: Assessing the Impact,» Censys, 17 Enero 2025. [En línea]. Available: https://censys.com/fortigate-config-leak-impact/.

[7] C. Windsor, «Analysis of Threat Actor Data Posting,» Fortinet, 16 Enero 2025. [En línea]. Available: https://www.fortinet.com/blog/psirt-blogs/analysis-of-threat-actor-data-posting.