Se han identificado seis vulnerabilidades en el paquete Rsync, incluido un fallo de desbordamiento de búfer que permite la ejecución remota de código. Se recomienda a los administradores actualizar a la versión más reciente para proteger los servidores afectados.

Rsync es una herramienta de código abierto ampliamente utilizada para la transferencia y sincronización de archivos, destacada por su capacidad de realizar transferencias incrementales [1]. Esta característica minimiza los tiempos de transferencia y optimiza el uso del ancho de banda. La herramienta permite transferir archivos entre sistemas locales, realizar transferencias remotas mediante protocolos seguros como SSH.

Un grupo de investigadores ha identificado seis vulnerabilidades: una clasificada como crítica, una como alta y los cuatro restantes de severidad media. La explotación de estas fallas podría permitir a un atacante ejecutar código arbitrario, acceder a información sensible e incluso comprometer el control total de los sistemas afectados [2].

Sobre las Vulnerabilidades

- CVE-2024-12084 (CVSS 9.8): una vulnerabilidad en el demonio de Rsync causada por un desbordamiento de búfer en el montón, que permite a los atacantes escribir fuera de los límites del búfer. Esto puede derivar en la ejecución de código arbitrario. La falla ocurre cuando el valor de MAX_DIGEST_LEN supera el tamaño fijo de SUM_LENGTH (16 bytes), permitiendo que los atacantes excedan los límites del búfer sum2.

- CVE-2024-12085 (CVSS 7.5): un fallo que expone datos de la pila no inicializados al comparar las sumas de comprobación de archivos. Los atacantes pueden manipular las longitudes de las sumas de comprobación para explotar esta vulnerabilidad y acceder a información sensible.

- CVE-2024-12086 (CVSS 6.1): una debilidad que permite a un servidor malicioso enumerar y reconstruir archivos arbitrarios del cliente, byte a byte. Esto se logra manipulando los valores de las sumas de comprobación durante las transferencias de archivos.

- CVE-2024-12087 (CVSS 6.5): una vulnerabilidad que permite la escritura de archivos fuera del directorio de destino especificado. Esto ocurre debido a que Rsync no restringe adecuadamente la ubicación de los archivos que se escriben en el sistema.

- CVE-2024-12088 (CVSS 6.5): un error que surge cuando Rsync no valida correctamente los enlaces simbólicos que incluyen referencias a otros enlaces. Esto abre la posibilidad de un recorrido de directorios y la escritura de archivos en ubicaciones no autorizadas.

- CVE-2024-12747 (CVSS 5.6): una condición de carrera relacionada con enlaces simbólicos que podría permitir a un atacante escalar privilegios al explotar la sincronización de archivos en el sistema.

Impacto

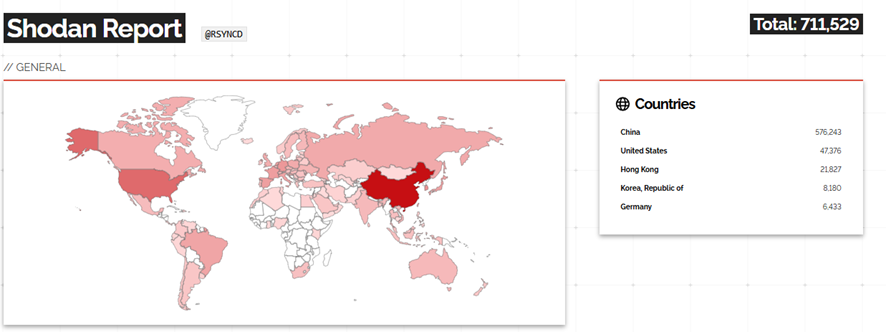

Una búsqueda de Shodan realizada por SOC CSIRT muestra que hay más de 700.000 direcciones IP con servidores Rsync expuestos. La mayoría de las direcciones IP se encuentran en China, Estados Unidos, Hong Kong, Corea. Sin embargo, existen alrededor de 25 direcciones IPs en Ecuador.

De estos servidores Rsync expuestos, 298.984 se ejecutan en el puerto TCP predeterminado 873 y 23.178 están escuchando en el puerto 8873, comúnmente utilizado para el túnel Rsync a través de SSH.

Versiones afectadas

Tabla 1 Versiones afectadas. Tomado de [3]

| Versión | Nombre del paquete | Versión corregida |

| Trusty (14.04 LTS) | rsync | 3.1.0-2ubuntu0.4+esm1 |

| Xenial (16.04 LTS) | rsync | 3.1.1-3Ubuntu1.3+ESM3 |

| Bionic (18.04 LTS) | rsync | 3.1.2-2.1ubuntu1.6+esm1 |

| Focal (20.04 LTS) | rsync | 3.1.3-8ubuntu0.8 |

| Jammy (22.04 LTS) | rsync | 3.2.7-0ubuntu0.22.04.3 |

| Noble (24.04 LTS) | rsync | 3.2.7-1Ubuntu1.1 |

| Oracular (24.10) | rsync | Solución no disponible |

Recomendaciones:

- Aplique los últimos parches disponibles en https://github.com/RsyncProject/rsync y https://download.samba.org/pub/rsync/src/.

- Para aquellos que no pueden actualizar ahora, también pueden bloquear el puerto TCP 873 en el perímetro para que los servidores no sean accesibles de forma remota.

Referencia:

[1] «BleepingComputer,» [En línea]. Available: https://www.bleepingcomputer.com/news/security/over-660-000-rsync-servers-exposed-to-code-execution-attacks/.

[2] «INCIBE,» [En línea]. Available: https://www.incibe.es/incibe-cert/alerta-temprana/avisos/multiples-vulnerabilidades-en-rsync.

[3] «Ubuntu,» [En línea]. Available: https://ubuntu.com/blog/rsync-remote-code-execution.