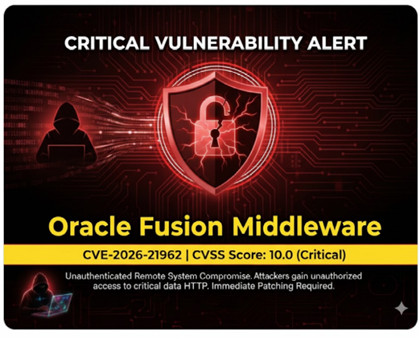

Se ha identificado una vulnerabilidad de severidad máxima (CVSS 10.0) en Oracle Fusion Middleware, catalogada como CVE-2026-21962. Esta falla permite a un atacante remoto no autenticado tomar el control total del sistema afectado a través del protocolo HTTP. Debido a su criticidad, se requiere la aplicación inmediata de parches de seguridad.

La vulnerabilidad permite un compromiso total del sistema de forma remota sin necesidad de credenciales previas. El vector de ataque se ejecuta mediante solicitudes HTTP diseñadas específicamente que explotan una debilidad en el middleware, permitiendo a actores malintencionados obtener acceso no autorizado a información sensible y ejecutar acciones con privilegios administrativos.

Contexto de la amenazas

- CVE-2026-21962: toma de control total remota (Remote Total Takeover) en Oracle Fusion Middleware.

- Tipo: compromiso de sistema remoto no autenticado.

- Puntuación CVSS: 10.0 (Crítica).

- Vector de Ataque: red (HTTP). No requiere interacción del usuario ni privilegios.

- Alcance: más de 5,300 instancias expuestas detectadas en el último año

Impacto

Esta vulnerabilidad conlleva un control total que permite el compromiso completo del sistema operativo y de todas las aplicaciones alojadas, facilitando el acceso no autorizado y la posible exfiltración de datos críticos del negocio; adicionalmente, se genera un riesgo elevado para la disponibilidad de la infraestructura, ya que la toma de control del servidor podría derivar en una interrupción total de los servicios institucionales.

Versiones afectadas y soluciones

- Versiones Afectadas: Múltiples versiones de la suite Oracle Fusion Middleware que no cuentan con los últimos parches de seguridad acumulativos.

- Solución: Aplicación inmediata de los parches oficiales de Oracle (Critical Patch Update).

Indicadores de compromiso (IoC)

- Solicitudes HTTP inusuales dirigidas a componentes de Oracle Fusion Middleware desde direcciones IP externas no reconocidas.

- Intentos de acceso a rutas administrativas mediante escaneos automatizados detectados en herramientas como FOFA (app=»Oracle-Fusion-Middleware»).

- Modificaciones no autorizadas en archivos de configuración del servidor middleware.

Recomendaciones

Acciones inmediatas:

- Parcheado Inmediato: aplicar las actualizaciones de seguridad de Oracle de forma prioritaria en todos los entornos afectados.

- Aislamiento: restringir el acceso a las interfaces de administración de Oracle Fusion Middleware desde internet, permitiendo únicamente conexiones vía VPN o redes internas seguras.

Acciones preventivas:

- Realizar escaneos proactivos utilizando dorks de búsqueda (ej. app=»Oracle-Fusion-Middleware») para identificar instancias expuestas accidentalmente.

- Implementar un Web Application Firewall (WAF) para filtrar tráfico HTTP malicioso dirigido a vulnerabilidades conocidas de Oracle.

- Monitorear los logs de acceso web en busca de patrones de explotación remota no autenticada.

Referencias:

[1] Oracle Security Advisory — «Critical Patch Update Advisory – January 2026». Disponible en: https://www.oracle.com/security-alerts/

[2] FOFA Intelligence — «Global exposure of Oracle Fusion Middleware instances (CVE-2026-21962)». Disponible en: https://en.fofa.info/result?qbase64=

[3] Security Online — «Oracle Fusion Middleware: Unauthenticated Remote System Compromise». Disponible en: https://securityonline.info/total-takeover-oracle-fusion-middleware/